Analise e visualize os dados de ataques DDoS

Incorpore dados globais da NSFOCUS em um contexto adicional

Melhore a capacidade de ajuste de estratégias para a mitigação de DDoS durante ataques maiores

Avalie a Ameaça de um Ataque DDoS

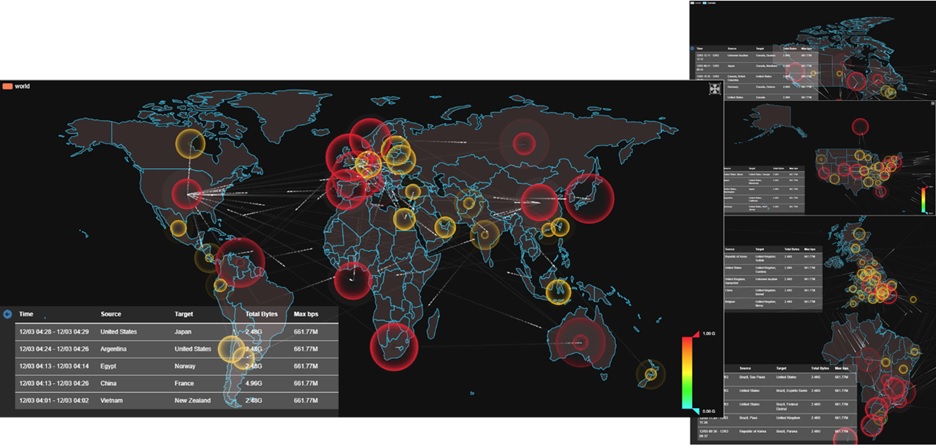

O Painel de Situação Global fornece informações de DDoS em tempo real, com base nos dados recebidos pelo Analisador de Tráfego de Rede NSFOCUS (NTI) ou agregadores de fluxo de dados de terceiros. O ATM (Monitoramento de Ameaça de Ataques) fornece o detalhamento, por meio de um mapa mundi na tela, de ataques provenientes do país em questão, proporcionando melhor visão das fontes e alvos.

Dados de ataques DDoS atuais e históricos disponíveis que fornecem uma melhor visão sobre o tamanho e o escopo dos ataques à organização.

Funcionalidades e Benefícios

Atualização em tempo real de DDoS

O Monitoramento de Ameaça de Ataques NSFOCUS (ATM), fornece informações em tempo real do cenário de ameaças DDoS locais e globais, o que permite o ajuste fino da estratégia de mitigação de DDoS no momento certo.

Desenvolvimento em “IP Chain-Gang”!

A identificação de “IP Chain-Gangs” fornece um aviso prévio de novos ataques DDoS. O Monitoramento de Ameaça de Ataques fornece insights para organizações que possuem menor presença na internet até multinacionais que possuem faixas de IP em todo o mundo.

Reduza os custos de operações e manutenções

O ATM NSFOCUS não apenas identifica o risco de DDoS na Internet, mas pode reduzir os custos de O&M, aumentando o ROI ao estender a vida útil das licenças e dispositivos ADS. Por meio da premiada Threat Intelligence da empresa, as listas de bloqueio podem ser criadas para interromper o tráfego sem a necessidade de análise. O tráfego mitigado dessa forma não conta para os limites da licença ou do dispositivo.